Différences entre versions de « VMware-Bonnes pratiques pour la sécurité »

(Ajout catégorie VMWare) |

|||

| Ligne 57 : | Ligne 57 : | ||

<!-- Placez ci-dessous la ou les catégories auxquelles se rapporte votre article. Ex: [[Catégorie:Contribuer]] [[Catégorie:Linux]] --> | <!-- Placez ci-dessous la ou les catégories auxquelles se rapporte votre article. Ex: [[Catégorie:Contribuer]] [[Catégorie:Linux]] --> | ||

[[Catégorie:Serveur dédié]] | [[Catégorie:Serveur dédié]] | ||

| + | [[Catégorie:VMWare]] | ||

Version du 6 février 2023 à 12:01

Découvrez dans cet article les bonnes pratiques de sécutité a apliquer sur votre service.

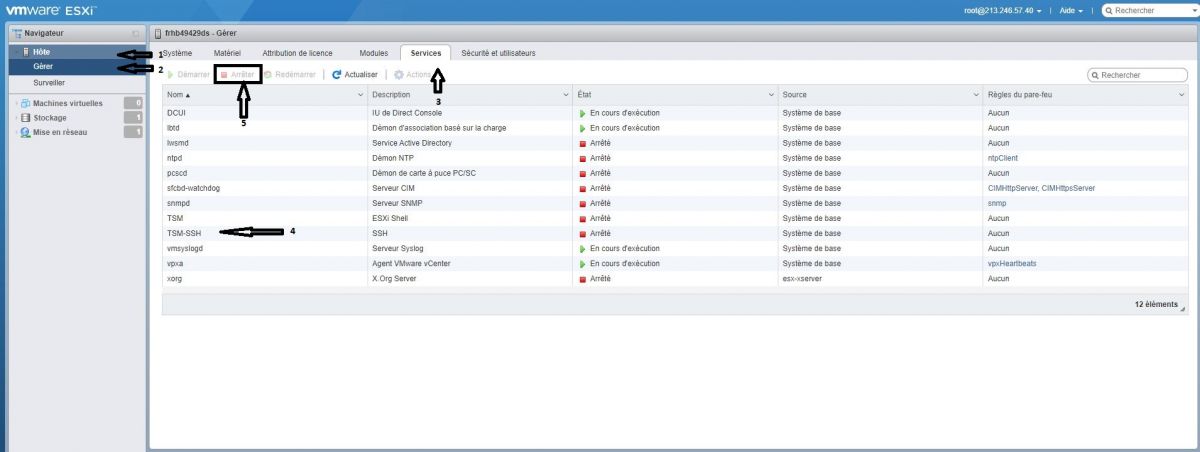

Désactivation service SSH.

L'une des meilleures pratiques consiste à désactiver le service SSH et à ne l'activer que si nécessaire.

Vous pouvez le désactiver depuis votre interface GUI en (Hôte/Gérer/Services).

Restreindre l'accès au serveur par adresse IP.

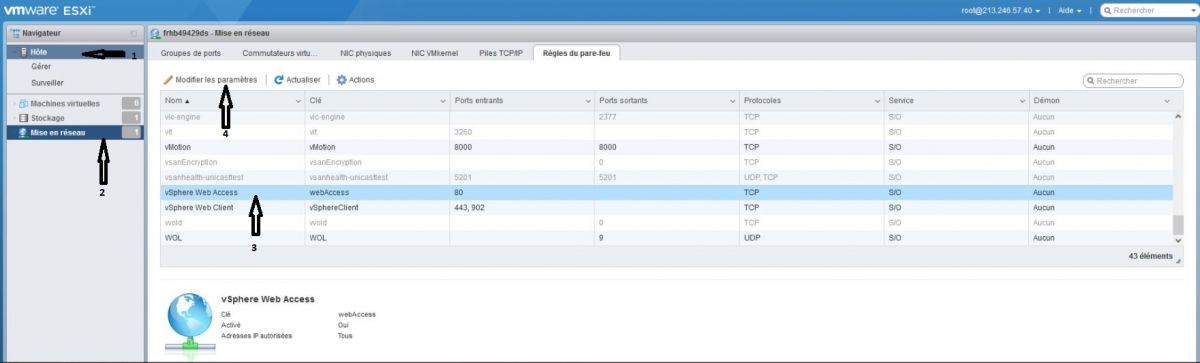

L'une des meilleures façons de restreindre l'accès à votre interface Web VMware est d'ajouter des règles de restriction d'adresse IP au serveur pour les services.

Nous vous conseillons d'établir des règles sur les services (vSphere Web Access/vSphere Web Client) pour les ports entrants 80,443,902.

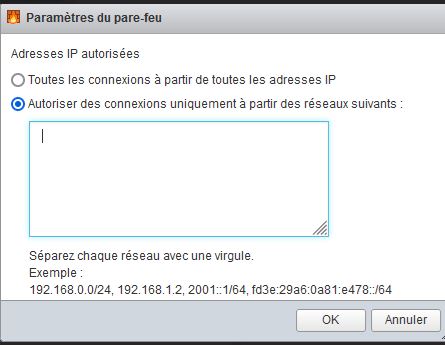

Pour cela, veuillez cliquer sur (Hôte/Mise en Réseau) choisir le service et cliquer en modifier.

Dans cette nouvelle fenêtre, vous pouvez insérer les adresses IP que vous souhaitez autoriser pour le service ou les réseaux, séparées par une virgule.

Documentation Officielle.

Nous vous invitons à consulter cet article officiel si vous souhaitez obtenir plus de détails sur Sécurisation des hôtes ESXi

Conclusion

Nous espérons que cet article vous aidera dans la gestion et la sécurité de votre service.

Cet article vous a semblé utile ?

Activer l'actualisation automatique des commentaires